|

|

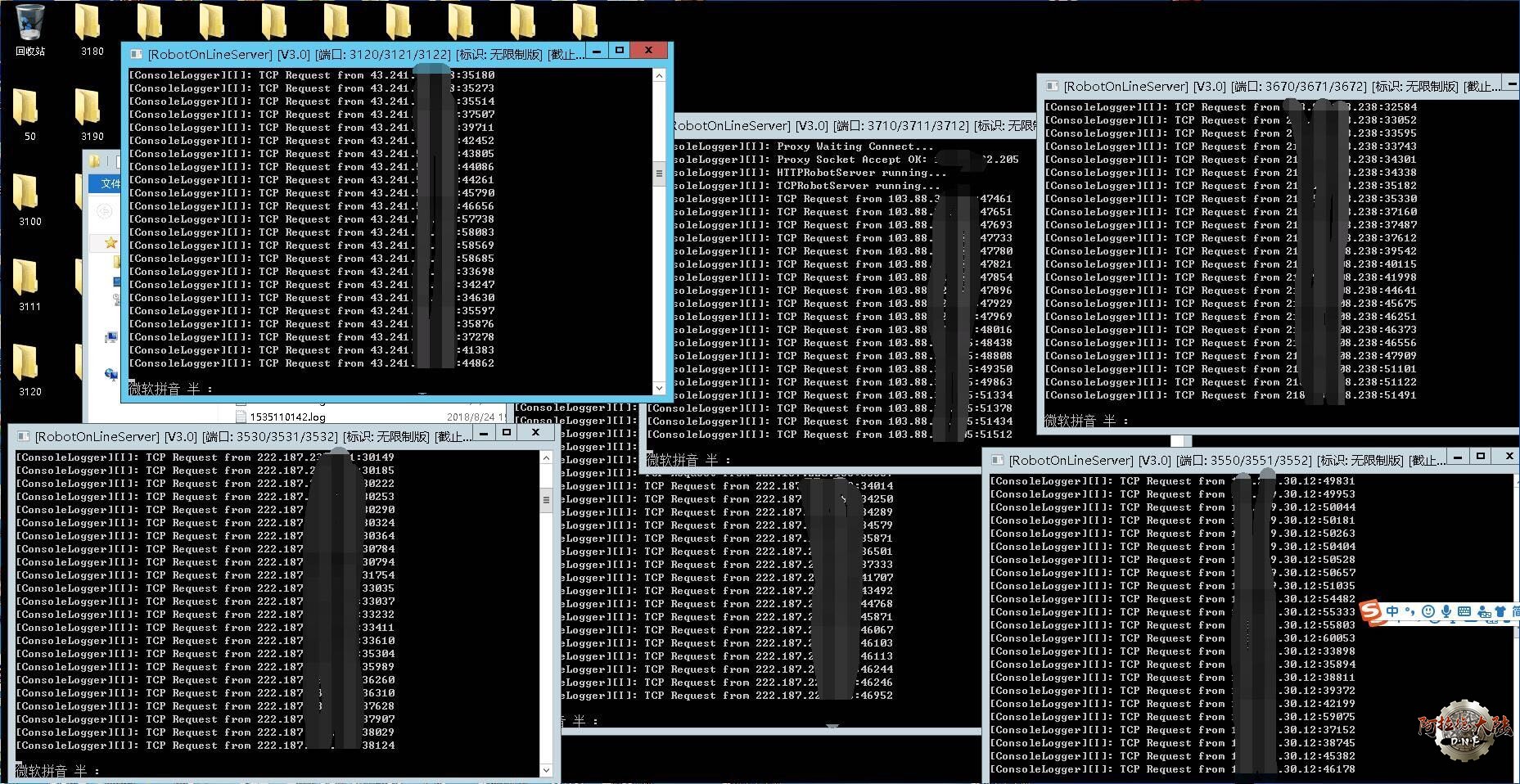

玩DNF台服SF的盆友经常会看到某些服很多站着不动的角色,这就是所谓的“站街脱机假人”,这个东西很多的服主需要,所以也就创造了需求,也就衍生了很多的盆友再售卖这个东西,介个《DNF假人系统》工具是来自于网络大佬分享,现在我也本着分享的原则,分享给大家,但是有一点,为了让论坛活跃一点,我就贱贱不要脸的收一点论坛积分,好了,下面就给大家发上资源。

DNF台服私服站街假人系统添加

资源介绍

文件包含:

部署成品V3.0

Linux部署

1、修改run-proxy.sh和proxyserver的权限为0777,编辑run-proxy.sh,将里面的192.168.200.1修改为远程Windows的IP

2、stop-add内的文本必须粘贴到stop的末尾(另起一行),run-add同理。(stop强制,run不强制)

3、proxyserver必须在远程Windows服务程序运行后再运行,proxyserver与df_game_r运行顺序无要求

4、proxyserver拥有运行日志proxyserver.log,可通过proxyserver.log查看运行状态,寻找意外退出的原因

5、手动运行proxyserver的办法:

cd /root/proxyserver

./run-proxy.sh

6、手动停止proxyserver的办法:

killall -9 proxyserver

7、proxyserver和远程Windows服务程序共存亡,proxyserver进程结束,远程Windows服务程序就会重启(重启需要10-20秒,重启过程中再次启动proxyserver会失败)

8、proxyserver和远程Windows服务程序之间存在一条网络连接,只要两者网络连接意外中断(一般不会),proxyserver就会自动退出,远程Windows服务程序就会重启,需要用户手动再次启动proxyserver

9、可以使用Remove.html来清除指定的离线人物

10、清除全部离线人物的办法:

首先,手动停止proxyserver

然后,等待10-20s

最后,手动运行proxyserver

特别说明:

1、privatekey.pem需要换成服本身的私钥文件(即假人登录字符串用到的那个)

2、useronline-xxxxx.cfg一个频道一份,第一行确定是否开启,第二行确定是否只允许分解和摆摊,第四、五、六行填配置的Windows服务器地址、端口、Key

3、启动不成功,查看useronline-xxxxx.log日志寻找原因

已经假人patch过的df_game_r不用再次patch

Windows部署

一台服务器开一个的办法(推荐):

1、userAuth.json里面修改Key和最大离线人数,目前推荐1000以下,大于1000不推荐(会有未定义行为)

2、修改run.bat,修改里面的说明文字、截止时间

3、这里缺少RobotOnLineServer1.exe和check.key,需要根据具体服务器加壳配置

4、根据log文件,可找出程序意外退出的原因

承上,一台服务器开多个的办法(不推荐):

RobotOnLineV3.0文件夹下有一个1文件夹,将1文件夹复制一份改名为2,将里面的RobotOnLineServer1.exe改名为RobotOnLineServer2.exe,将run.bat里面的RobotOnLineServer1.exe改为RobotOnLineServer2.exe,将run.bat里面的3100端口改为3200,对应Linux配置文件端口也全部由3100、3101、3102改为3200、3201、3202

通用工具

1、使用notepad++打开,将里面的ip、端口、key替换成配置过的

2、只有proxyserver与远程Windows服务程序成功连接后,通用工具才能用,否则是网络错误

3、List.html用于列举全部离线人物,Remove.html用于删除指定离线人物

运行状态中英对照:

"STOP", "INIT", "LOGIN", "RUN", "CLEAN", "WRONG"

"离线", "启动", "登录", "在线", "清理", "错误"

错误原因中英对照:

"NONE_ERROR",

"CONNECT_ERROR",

"START_RECV_ERROR",

"CLOSE_ERROR",

"LOGIN_SEND_ERROR",

"MAX_CONNECT_ERROR",

"NORMAL_DROP_ERROR",

"BAD_TOKEN_ERROR",

"BAD_CID_ERROR",

"BAD_UID_ERROR",

"REPEAT_LOGIN_ERROR",

" UNISH_REASON_ERROR" UNISH_REASON_ERROR"

"无错误",

"连接错误",

"启动接收错误",

"关闭错误",

"登录发送错误",

"重连数已达最大值",

"常规掉线",

"登录字符串错误",

"角色错误",

"UID错误",

"重复登录",

"账号停权"

脱机V3.0-API测试

脱机V3.0-PB协议

分享来自:贴吧陈sir(大佬公益分享,我确恬不知耻收费。。。 )大佬原话: )大佬原话:

部署成品V3.0

这个是一套成品部署文件包含Linux部署,Windows部署

主要要讲的就是这个Windows部署

里面有一个文件叫RobotOnLineServer0.exe这个文件是VMP加壳捆绑本地机器码

check.key这个文件里面就是VMP的本地机器码,找人解开就行了...我是解不开不懂这东西

Linux部署都是没加密直接可以用

脱机V3.0-API协议和脱机V3.0-PB协议 顾名思义。。。协议

其实有能力吧那个EXE重新写一个都行 他那个工作原理就是 你下线了 我能接收到你的下线请求 然后一直发一个长TCP连接让你保持在线的意思

主要的一点 是让他捆绑机器码改成通用的

check.key里面就是key如果没有这个key那相当于重新解密rsa

所以有这个key 想搞这个我感觉不是很难事情

大概流程是这样的 第一步分析壳 第二步把壳的绑机器码改成通用机器码

其他的看你们了 找一个懂VMP壳的肯定能干掉 上次我找人干这个壳 跟我要钱 我果断没给。。。

DNF离线脱机假人工具下载:

离线假人.zip

(7.12 MB, 下载次数: 43, 售价: 50 怒气)

离线假人.zip

(7.12 MB, 下载次数: 43, 售价: 50 怒气)

|

|